Мы проводим расследования киберпреступлений, анализируем риски, предотвращаем распространение террористической пропаганды и помогаем бизнесу и государственным структурам повышать уровень защищённости информации.

Обзор актуальных расследований киберпреступлений, их последствий и влияния на бизнес и общество.

Обзор актуальных расследований киберпреступлений, их последствий и влияния на бизнес и общество.

Аналитика по использованию IT-технологий террористическими группировками и меры для минимизации вреда

Публикации от специалистов по кибербезопасности, правовые обзоры и практические рекомендации.

Услуги, продукты и программы обучения для повышения уровня защищённости организации

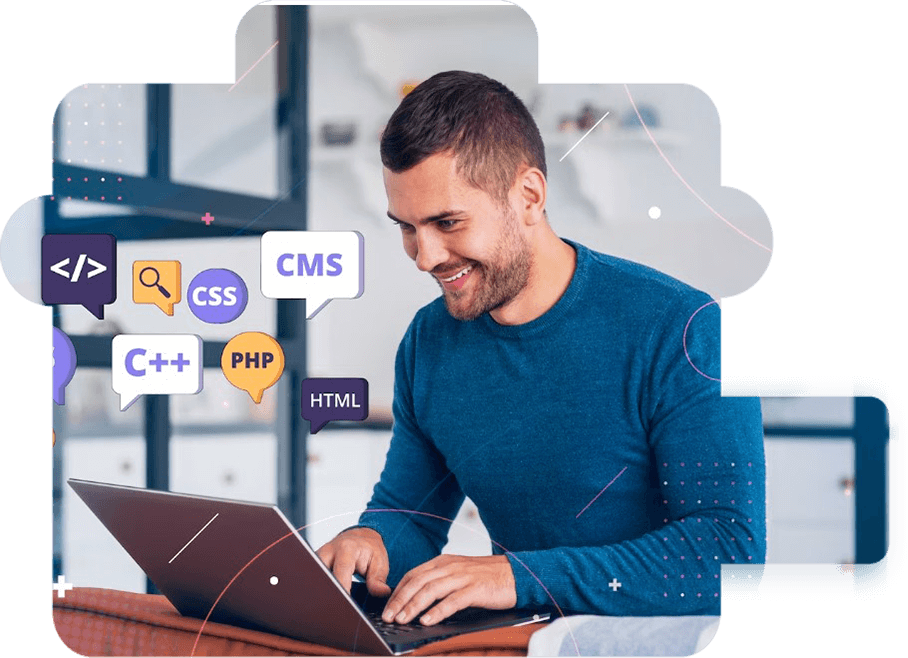

Корпорация СОРМ — независимая консалтинговая и экспертная организация, специализирующаяся на цифровых расследованиях, информационной безопасности и внедрении технологий для мониторинга и предотвращения угроз. Мы работаем с частными и публичными организациями, предоставляя комплексные решения от аналитики до практической реализации и обучения.

Клиент: региональный банк (анонимно)

Ситуация: клиенты банка начали жаловаться на получение фишинговых писем и подозрительные транзакции; внутренний мониторинг зафиксировал утечку клиентских записей.

Задача: обнаружить источник утечки, оценить объем компрометации, восстановить целостность систем и минимизировать репутационные и финансовые риски.

Клиент: региональное государственное ведомство

Ситуация: высокий процент сотрудников регулярно становился жертвой фишинговых атак, что создавало риски компрометации ведомственных систем.

Задача: уменьшить успешность фишинговых атак и повысить устойчивость сотрудников к социально-инженерным приемам.

Клиент: крупный промышленный холдинг с распределённой сетью производства

Ситуация: предприятия испытывали непредвиденные просто́и, связанные с аномалиями в сети и нестандартным поведением оборудования.

Задача: разработать PoC системы раннего обнаружения аномалий для минимизации простоев и повышения предиктивности реакции на инциденты.

Проведённых расследований

Инцидентов с IR‑поддержкой

Готовим практиков и руководителей для защиты цифровой инфраструктуры через практические курсы, симуляции и адаптацию под бизнес‑сценарии.